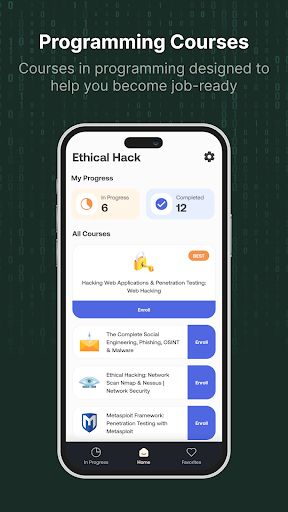

💻🔎 Willkommen bei der App „Ethical Hacking – Cyber Security Course“.

Scannen Sie Netzwerke mit Schwachstellen mithilfe von Nmap und Nessus. Meistern Sie Ihre Fähigkeiten in Cybersicherheit, Ethical Hacking und Netzwerk-Hacking .

🔎💻 👩💻👨💻Egal, ob Sie Ihren ersten Job in der IT-Sicherheit antreten, ein White-Hat-Hacker werden oder die Sicherheit Ihres eigenen Heimnetzwerks überprüfen möchten – wir bieten praktische und leicht zugängliche Kurse zum Ethical Hacking, die Ihnen dabei helfen, Ihre Netzwerke vor Cyberkriminellen zu schützen. 👨💻👩💻

⌨️ Während dieses Kurses zum Ethical Hacking lernen Sie die schöne Seite des Hackens kennen .

⌨️ In dieser App lernen Sie:

✅ Was ist das TCP/IP-Modell und wie funktioniert es?

✅ Was ist das OSI-Modell? Wie funktioniert es?

✅ Was ist Port? Was ist der TCP/UDP-Port?

✅ So scannen Sie TCP- oder UDP-Dienste.

✅ So werden aktive Dienste erkannt.

✅ So scannen Sie, ohne in IPS- und IDS-Systemen hängen zu bleiben.

✅ So interpretieren Sie Nmap-Ausgaben.

✅ Nmap-Skripting (NSE) und mehr.

✅ Netzwerk-Hacking

✅ Netzwerksicherheit

✅ Ethische Intelligenz

✅ Nmap Nessus

✅ Nmap Metasploit

✅ Komplettes Nmap

✅ Kali Linux Nmap

✅ Ethischer Instagram-Hacker

✅ Penetrationstests

✅ Bug-Bounty

✅ Cybersicherheit

✅ Android-Hacking.

Dieser Kurs in der App für ethisches Hacken beginnt auf Anfängerniveau, Sie benötigen also keine Vorkenntnisse in Netzwerk-Scans, dem Auffinden von Schwachstellen in Geräten, der Verwendung von Nmap und der Verwendung von Nessus in ethischen Hacks.

Hier ist nur ein Teil dessen, was Sie bis zum Ende des Kurses lernen werden:

✅ Die wichtigsten Begriffe für Netzwerkscans verstehen und * Schwachstellen in Geräten in einem Netzwerk finden

✅ Nmap mit vollem Wissen und Erfahrung verwenden

✅ Ein Netzwerk nach Skripten scannen

✅ Mehr über Netzwerkscan-Typen erfahren

✅ Hping verwenden lernen

Und noch viel, viel mehr ... Wir haben unserem Kurs auch praktische Laborübungen hinzugefügt, damit Sie Ihre Kenntnisse verbessern können.

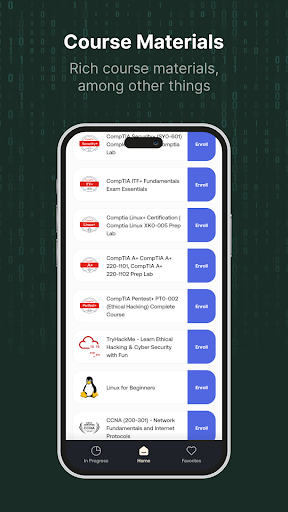

Kenntnisse im Bereich Penetrationstests machen Sie zu einem vermarktbareren IT-Techniker. Wenn Sie verstehen, wie Sie Server, Netzwerke und Anwendungen ausnutzen, können Sie böswillige Ausnutzung auch besser verhindern.

Um erfolgreiche Penetrationstests oder ethische Hacks durchzuführen, müssen Sie zunächst alle Geheimnisse Ihrer Ziele kennen. Sie sollten alle Systeme und Netzwerkgeräte Ihres Zielnetzwerks finden, bevor Sie mit einem ethischen Hack fortfahren.

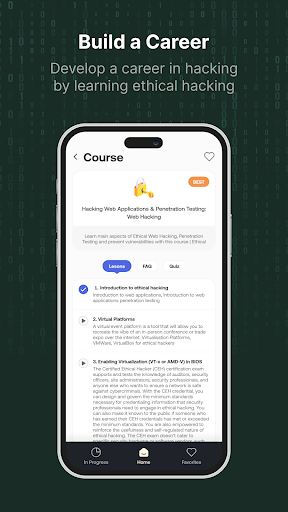

In unserer kompletten App entdecken Sie die Geheimnisse des ethischen Mindhackings und der Netzwerkerkennung mit Nmap. Sie lernen alle Details von Nmap kennen, dem bekanntesten und am weitesten verbreiteten Netzwerk-Scan-Tool. Nachdem Sie Nmap in praktischen Lektionen heruntergeladen und installiert haben, können Sie es als IP-Port-Scanner und Open-Port-Tester verwenden und die Betriebssysteme und andere Funktionen von Geräten beim ethischen Hacken überprüfen.

In den weiteren Lektionen scannen wir dann die Schwachstellen des Netzwerks, das wir entdeckt haben, mit Nessus. Nessus ist der bekannteste Schwachstellenscanner und steht an dritter Stelle der beliebtesten Cybersicherheitstools.

In diesem Kurs lernen wir, wie man Nmap verwendet, in diesem Fall ein aktives Informationssammlungstool, das der zweite Schritt zum Hacker ist.

Im Kurs „Hacker Games and Nmap“ entdecken Sie die Geheimnisse des ethischen Hackings und der Netzwerkerkennung mit Nmap. Sie lernen alle Details von Nmap kennen, dem bekanntesten und am weitesten verbreiteten Netzwerk-Scan-Tool. Nachdem Sie Nmap heruntergeladen und in praktischen Lektionen installiert haben, können Sie es als IP-Port-Scanner und Open-Port-Tester verwenden und Betriebssysteme und andere Funktionen von Geräten prüfen. Ein schrittweiser Ansatz hilft Ihnen, Ihren Fortschritt unterwegs zu verfolgen und die erforderlichen Fähigkeiten schrittweise in Ihrem eigenen Tempo zu erlernen.

Am Ende dieses Kurses verfügen Sie über das Wissen und die praktischen Fähigkeiten zur Verwendung von Netzwerkscans, zum Auffinden von Schwachstellen in Systemen und zum Erlernen der allgemeinen Kompetenzen ethischer Hacker.

WICHTIG: Dieser Kurs dient Bildungszwecken und alle erlernten Informationen sollten verwendet werden, wenn der Angreifer autorisiert ist.

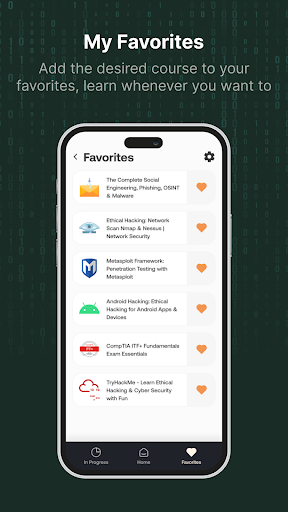

Entdecken Sie mit unserem neuesten App-Update die Welt des Ethical Hacking!

- Tauchen Sie ein in die Welt der White-Hat-Hacker und lernen Sie die Grundsätze der Cybersicherheit.

- Entdecken Sie die Feinheiten der Mind-Hacking-Techniken, um Ihre Verteidigung gegen Cyberbedrohungen zu verbessern.

- Bleiben Sie mit umfassenden Tools und Ressourcen für die Ausbildung und Praxis des Ethical Hacking an der Spitze.

- Einige Fehlerbehebungen und Leistungsverbesserungen

Bitte helfen Sie uns mit Ihrem Feedback und Ihren Kommentaren, uns zu verbessern.

In diesem Update haben wir der App „Ethical Hacking-Cyber Security“ neue überraschende, erstaunliche neue Funktionen hinzugefügt:

- Mehrere Fehlerbehebungen und Leistungsverbesserungen

Wir aktualisieren die App regelmäßig, damit wir sie für Sie verbessern können. Holen Sie sich die neueste Version für alle verfügbaren Funktionen, indem Sie Ihre „Ethical Hacking-Cyber Security“-App aktualisieren.

In diesem Update haben wir der App „Ethical Hacking-Cyber Security“ neue überraschende, erstaunliche neue Funktionen hinzugefügt:

- Mehrere Fehlerbehebungen und Leistungsverbesserungen

Wir aktualisieren die App regelmäßig, damit wir sie für Sie verbessern können. Holen Sie sich die neueste Version für alle verfügbaren Funktionen, indem Sie Ihre „Ethical Hacking-Cyber Security“-App aktualisieren.

In diesem Update haben wir der App „Ethical Hacking-Cyber Security“ die folgenden überraschenden und erstaunlichen neuen Funktionen hinzugefügt:

- Mehrere Fehlerbehebungen und Leistungsverbesserungen.

Wir aktualisieren die App regelmäßig, damit wir sie für Sie verbessern können. Holen Sie sich die neueste Version für alle verfügbaren Funktionen, indem Sie Ihre „Ethical Hacking-Cyber Security“-App aktualisieren.

In diesem Update haben wir die Richtlinie „Ethisches Hacking-Cyber-Sicherheit“ hinzugefügt. App neue überraschende, erstaunliche neue Funktionen folgen:

- Mehrere Fehlerbehebungen und Leistungsverbesserungen

Wir aktualisieren die App regelmäßig, damit wir sie für Sie verbessern können. Holen Sie sich die neueste Version für alle verfügbaren Funktionen, indem Sie Ihr „Ethical Hacking-Cyber Security“-Konto aktualisieren. App.

Acer Iconia Tab 10 A3-A40

Acer Iconia Tab 10 A3-A40

![icon Oxford Arabic Wordpower [code] für Acer Iconia Tab 10 A3-A40](https://img.apkcafe.de/img:bz1lZHVhdDEmbD05NDMmaD1wbmcmZj1HbGk5MCZpPTA)